Server WikiLeaks zveřejnil tisíce dokumentů uniklých z americké Ústřední zpravodajské služby (CIA) v rámci nové série zvané „Vault 7“ (Trezor 7). Dokumenty údajně získal od hackera, který dal WikiLeaks přístup k části uniklých dat.

Načasování zveřejnění těchto uniklých dokumentů (mnoho z nich je klasifikováno jako „tajné“) údajně nesouvisí s nástupem Donalda Trumpa do funkce prezidenta USA ani jeho připravovaný dekretem týkajícím se kyber-bezpečnosti. „Dokumenty jsme zveřejnili hned, jakmile jsme ověřili jejich pravost,“ tvrdí WikiLeaks.

Hackeři ukradli nástroje CIA, získali tak obrovskou moc

„CIA nedávno ztratila kontrolu nad většinou svého kyber-arzenálu, včetně malwaru, virů, trojských koní, zero-day zranitelností, nástrojů na vzdálené ovládání a dalších souvisejících dokumentů,“ uvádí tisková zpráva WikiLeaks. „Tato ohromná sbírka, která čítá stovky milionů řádek zdrojového kódu, dává jejich držitelům schopnost hackovat stejně jako samotná CIA.“

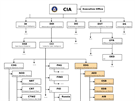

Uniklé dokumenty |

Ironií je, že řada nástrojů, které CIA používala, není v režimu utajení. „Aby CIA mohla zaútočit na cíl, musí obvykle využít internetovou síť k implantování škodlivého kódu na cílové zařízení,“ vysvětlují experti WikiLeaks. „Kdyby ale CIA použila utajované nástroje na internetu, vystavovali by se agenti riziku žaloby pro porušení zákonů, které znemožňují nahrávat utajené informace na internet. CIA proto velkou část svého šmírovacího a útočného arzenálu nenápadně odtajnila.“ To teoreticky znamená, že tento uniklý kód může kdokoli, kdo se k němu dostane, použít nejen k útoku, ale například k vývoji vlastního software.

Útok na všechny platformy: Windows, Linux, iOS, Android...

V tisících dokumentech lze najít celé kategorie ukazující ohromný rozsah uniklých dat, a také úsilí, které CIA věnovala průniku do operačních systémů. Kromě mainstreamových OS (Windows, iOS, Android, Linux) jsou zde i systémy specifické. CIA například údajně dokáže na dálku aktivovat mikrofon některých chytrých televizí a odposlouchávat zvuk z dané místnosti.

Ve „sbírce“ návodů a hackovacích nástrojů jsou i tipy jak napadnout Microsoft Visual Studio a seznam takzvaných hrozeb nultého dne (zero day exploit) pro mobilní operační systém Android. Jako zero day exploit se označují chyby v jakémkoliv systému, proti kterým zatím neexistuje obrana. Mohou být v systému několik dní, ale klidně i několik let.

Dokumenty obsahují i postupy odcizené britské vládní zpravodajské a špionážní organizaci GCHQ (The Government Communications Headquarters) a americké NSA (National Security Agency). Právě tyto nástroje mají umožnit obejít šifrování v populárních aplikacích jako je WhatsApp, Telegram (ten byl populární například mezi džihádisty v ISIS), Weibo a dalších tím, že v napadeném mobilním telefonu se zpráva (text i audio) nahraje ještě před tím, než ji aplikace zašifruje.

Mezi dokumenty je i soubor věnující se projektu britské MI5 nazvaný Weeping Angel, který se zabývá postupem jak z chytrých televizorů Samsung (a tedy připojených k internetu) vytvořit odposlouchávací zařízení, které snímá zvuk v dané místnosti.

Jak zdůraznil Edward Snowden, nejde o prolomení end-to-end šifrování, ale o napadení samotného operačního systému telefonů (iOS i Android), což má mnohem dalekosáhlejší důsledky, než jen napadení konkrétní aplikace.

Jaké budou důsledky tohoto úniku?

Podle expertů soubor dokumentů působí věrohodně a únik hlavní americkou rozvědkou zřejmě otřese. Pokud se pravost souborů potvrdí, půjde podle AP o další katastrofální skandál americké zpravodajské komunity.

Dalším důsledkem může být i výrazné ohrožení bezpečnosti, neboť - přes snahu WikiLeaks zabránit podobné situaci - kdokoli nyní může zkusit využít uniklého kódu k napadení počítačů a dalších zařízení. Podle WikiLeaks byly tyto nástroje v úzké komunitě hackerů (někteří z nich prý dříve pracovali právě pro CIA) již nyní dostupné.

Aktualizace: Článek jsme rozšířili o odkazy a doplňující informace. Doplnili jsme detaily týkající se zranitelností.